Gestion du réseau — Pare-feu OPNsense

// MISSION_02 · OPNSENSE · SÉCURITÉ RÉSEAU

Contexte

La sécurité périmétrique était un point clé du cahier des charges. Il fallait assurer le routage entre les différents réseaux tout en contrôlant strictement les accès, notamment pour isoler la zone DMZ des réseaux internes critiques.

Actions réalisées

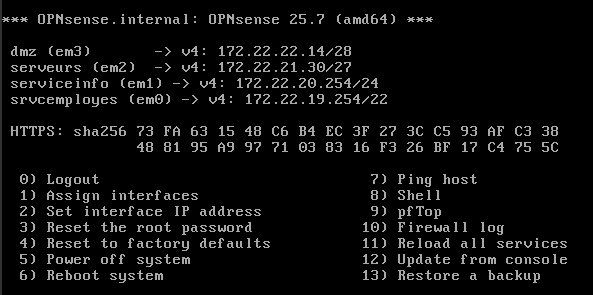

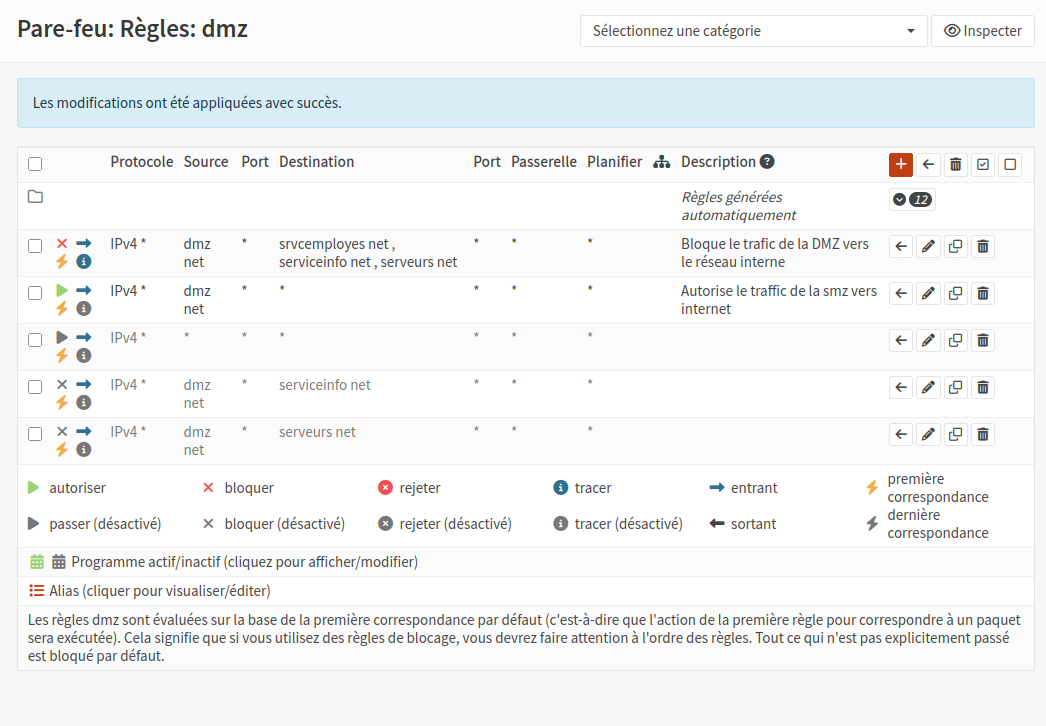

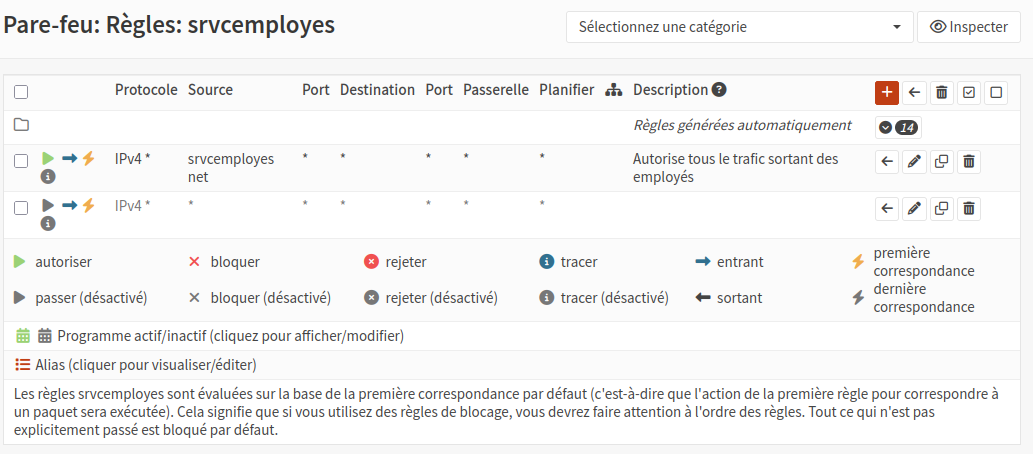

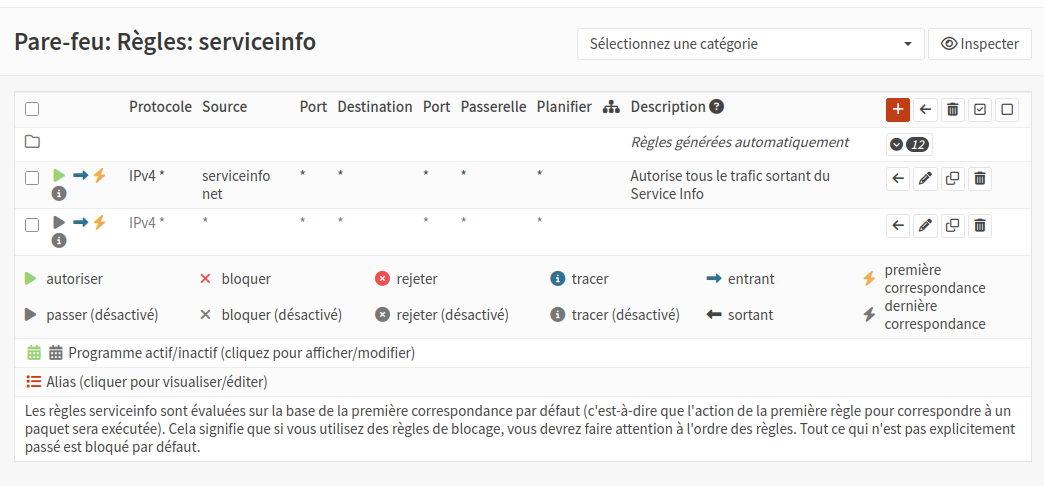

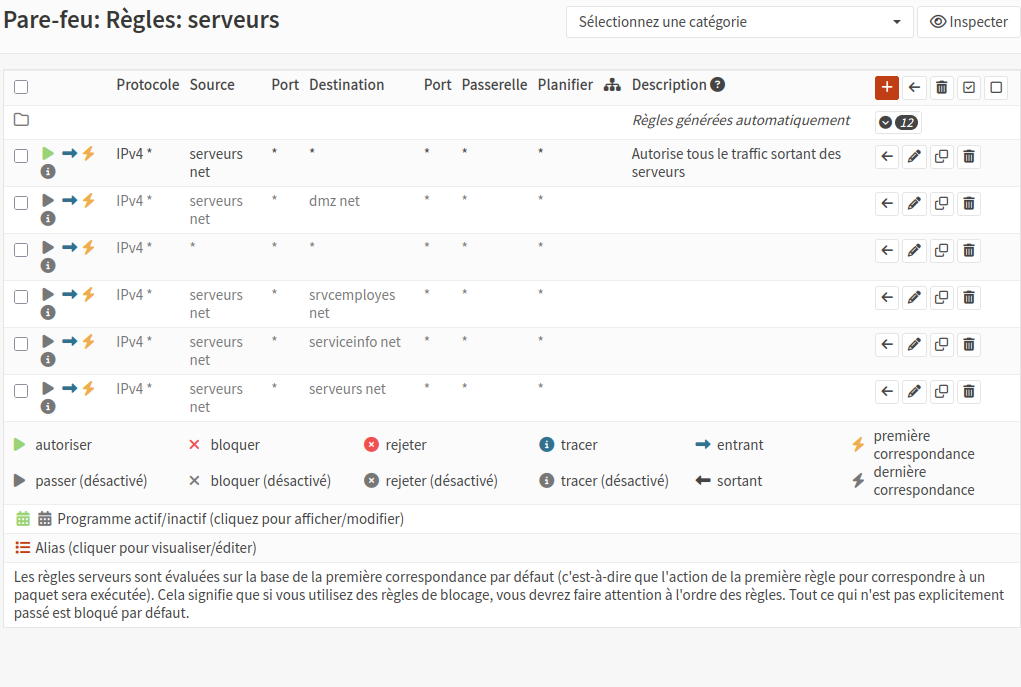

J'ai déployé la solution OPNsense comme pare-feu interne. J'ai configuré les interfaces pour chaque réseau et mis en place des règles de filtrage précises. Sur l'interface DMZ, j'ai appliqué une règle de blocage vers l'alias "Reseaux_Internes" pour interdire toute intrusion, suivie d'une règle d'autorisation vers Internet. J'ai également activé l'agent relais DHCP pour permettre le passage des requêtes d'adressage.

Résultats

Le pare-feu assure un cloisonnement total : un équipement compromis en DMZ ne peut pas communiquer avec les serveurs ou les postes employés. Le flux réseau est maîtrisé et conforme aux exigences de sécurité de l'infrastructure.